|

Free Kids Books. Keep track of your child's reading progress with our FREE reading log app. Reading Log App ». Wordery.com - your online bookshop - free delivery worldwide. Wordery is one of the UK's largest online independent book shops. We strive to offer the right books at. See our top 1000 bestselling books, charts and future bestsellers. Free delivery worldwide on over 17 million books at Book Depository. The golliwog, golliwogg or golly is a black fictional character created by Florence Kate Upton that appears in children's books in the late 19th century usually. THE ENID is a Symphonic Prog / Progressive Rock artist from United Kingdom. This page includes THE ENID's : biography, official website, pictures, videos from YouTube. The Wishing-Chair Collection: Three stories in one! Whizz off on three.

0 Comments

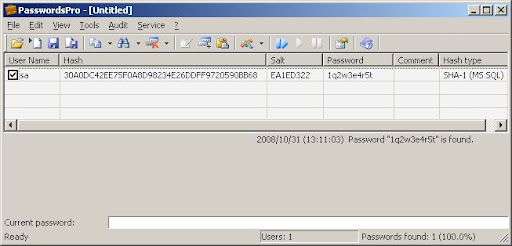

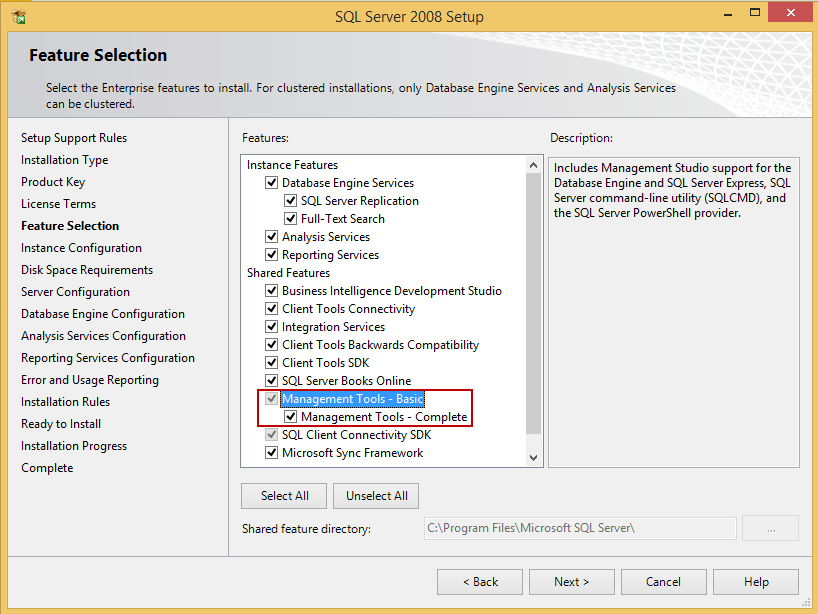

Microsoft Sql Server 2008 Anleitung Zum SockenSQL – Wikipedia. SQL ist eine Datenbanksprache zur Definition von Datenstrukturen in relationalen Datenbanken sowie zum Bearbeiten (Einf. Ein gemeinsames Gremium von ISO und IECstandardisiert die Sprache unter Mitwirkung nationaler Normungsgremien wie ANSI oder DIN. Fast alle g. Durch den Einsatz von SQL strebt man die Unabh. Die Bezeichnung leitet sich von dem Vorg. Codd (IBM) in den 1. Jahren von Donald D. Chamberlin und Raymond F. Boyce entworfen wurde. SEQUEL wurde sp. Mit Abfragen werden die in einer Datenbank gespeicherten Daten abgerufen, also dem Benutzer oder einer Anwendersoftware zur Verf. Dies zeigt die Matrikelnummern aller Studenten, die mindestens eine Vorlesung h. Matr. Nr wird beim Anzeigeergebnis als Matrikelnummer aufgef. Bei der SQL- Version von Microsoft Access steht * f. In diesem Thema sind die Mindestanforderungen an die Hardware und Software aufgeführt, um SQL Server SQL Server auf dem Windows-Betriebssystem zu installieren und. The TechNet Library contains technical documentation for IT professionals using Microsoft products, tools, and technologies. Microsoft Sql Server 2008 Anleitung Zum BastelnProfessoren ohne Vorlesung und Vorlesungen ohne Professor werden damit nicht angezeigt. Dies ist theoretisch . Professoren ohne Vorlesung sind enthalten, Vorlesungen ohne Professor sind nicht enthalten. Die folgende Abfrage liefert nur diejenigen Datens. Es wird also jeder Datensatz nur einmal ausgegeben, auch wenn er mehrfach in der Tabelle vorkommt. Sonst liefert SQL eine Multimenge zur. Wie bei allen anderen Aufz. Mit der zus. Beispiele). Where- Klausel bestimmt Bedingungen, auch Filter genannt, unter denen die Daten ausgegeben werden sollen. In SQL ist hier auch die Angabe von Unterabfragen m. Die Standardvoreinstellung ist ASC, das bedeutet aufsteigende Sortierung, DESC ist absteigende Sortierung. Mengenoperatoren k. In einigen Implementierungen werden mehrfach vorkommende Ergebnistupel wie bei DISTINCT entfernt, ohne dass . Mehrfach vorkommende Ergebnistupel bleiben erhalten. Einige Implementierungen interpretieren aber . Mehrfach vorkommende Ergebnistupel werden entfernt. MINUS ist ein analoger Operator wie EXCEPT, der von manchen SQL- Dialekten alternativ benutzt wird.

INTERSECT liefert die Schnittmenge zweier Ergebnismengen. Mehrfach vorkommende Ergebnistupel werden entfernt.

Ein Grundsatz des Datenbankdesigns ist, dass in einer Datenbank keine Redundanzen auftreten sollen. Dies bedeutet, dass jede Information, also z. Um dennoch eine Teilnehmerliste mit Adressen zu erstellen, erfolgt eine SELECT- Abfrage, in der die Teilnehmertabelle mit der Studententabelle verkn. In diesem Falle werden in der Praxis oft Redundanzen bewusst in Kauf genommen, um zeitaufw. Man spricht auch von einer Denormalisierung einer Datenbank. Wann (und ob . Diese Identifikationen werden als Schl. So werden bei der Erfassung von Vorlesungsteilnehmern nicht deren Namen und Adressen, sondern nur deren jeweilige Matrikelnummer erfasst, aus der sich alle weiteren Personalien ergeben. So kann es sein, dass manche Datens. Der eigene Schl. Andere Schl. B. nur vorhandene Matrikelnummern in die Teilnehmertabelle eingetragen werden k. Diese besteht, wenn Daten bspw. Constraints oder Fremdschl. Dies tritt vor allem bei der Online- Verarbeitung auf, da dem Nutzer angezeigte Werte nicht in einer Transaktion gekapselt werden k. Dazu liefert SQL eine ganze Reihe standardisierter Datentypen mit. Die einzelnen DBMS- Hersteller haben diese Liste jedoch um eine Unzahl weiterer Datentypen erweitert. Die wichtigsten Standarddatentypen sind: integer. Ganze Zahl (positiv oder negativ), wobei je nach Zahl der verwendeten Bits Bezeichnungen wie smallint, tinyint oder bigint verwendet werden. Die jeweiligen Grenzen und die verwendete Terminologie sind vom Datenbanksystem definiert. Festkommazahl (positiv oder negativ) mit insgesamt maximal n Stellen, davon m Nachkommastellen. Wegen der hier erfolgenden Speicherung als Dezimalzahl ist eine besonders f. Die Genauigkeit f. Die Genauigkeit f. Wegen der Speicherung im Bin. Die Variante varchar. In manchen Systemen synonym zu clob. Datum (ohne Zeitangabe)time. Zeitangabe (evtl. Dieser Datentyp ist laut SQL: 2. DBMS stellen diesen Datentyp bereit. Bin. Der NULL- Wert ist von allen anderen m. So ist beispielsweise die Buchung (als Transaktion) eines Geldbetrags durch zwei atomare Datenbankoperationen . Kann die vollst. Der Begriff Commit bezeichnet das Ausf. Transaktionen sind eine M. Im Beispiel der doppelten Kontenf. Manche DBMS erlauben das tempor. Dies muss allerdings meist durch einen expliziten Befehl erzwungen werden, um ein versehentliches . Eine Transaktion wird mit der SQL- Anweisung Commit beendet. Logging) sicher, dass diese . Mittlerweile l. Embedded SQL ist Teil des ANSI SQL – Standards. Beispiele f. Beispiele: ODBC, JDBC, ADO. Persistenz- Frameworks wie etwa Hibernate oder i. BATIS abstrahieren vom Datenbankzugriff und erm. Java oder C#)Mit dem Teil 4 SQL/PSM des Standards werden Konstrukte wie IF- Bl. Er wird in den Datenbanksystemen in unterschiedlicher Auspr. PL/SQL in Oracle oder Transact SQL im MS SQL Server. Unabh. Da dieser so genannte Parse- Vorgang Zeit in Anspruch nimmt, puffern viele Datenbanksysteme die bereits geparsten SQL- Anweisungen, um so, falls sie sich wiederholen, die Zeit f. Bei statischem SQL kann schon bei der . Damit sind k. Statistiken) . Die Bind- Phase ist heute vor allem im Gro. Im Rahmen dieser . Als neue Features werden aufgenommen SQL/XML, Window functions, Sequences. SQL/XML: 2. 00. 6. Erweiterungen f. ISO/IEC 9. Als neue Features werden aufgenommen INSTEAD OF- Trigger, TRUNCATE- Statement und FETCH Klausel. SQL: 2. 01. 1 bzw. ISO/IEC 9. 07. 5: 2. Als neue Features werden aufgenommen . Es gibt Erweiterungen f. ISO/IEC 9. 07. 5: 2. Als neue Features werden aufgenommen JSON und . Heutige Datenbanksysteme implementieren mehr oder weniger gro. In der Vor- SQL- Zeit strebte man die Portabilit. SQL multimedia and application packages erg. In den weiteren Teilen werden spezifische Aspekte der Sprache definiert. Teil 4: Bei SQL/PSM handelt es sich um die Erweiterung um prozedurale Konstrukte. Oracle implementiert diese Funktionalit. Um die urspr. Deren Arbeit ist in den jetzigen Standard eingeflossen. Als Erg. Chamberlin, Raymond F. Boyce: SEQUEL: A Structured English Query Language. In: SIGMOD Workshop. Donald D. Chamberlin, Morton M. Astrahan, Kapali P. Eswaran, Patricia P. Griffiths, Raymond A. Lorie, James W. Mehl, Phyllis Reisner, Bradford W. Wade: SEQUEL 2: A Unified Approach to Data Definition, Manipulation, and Control. In: IBM Journal of Research and Development. S. Teubner, ISBN 3- 5. X. Oliver Bartosch, Markus Throll: Einstieg in SQL. Galileo Press, ISBN 3- 8. Daniel Warner, G. Franzis, ISBN 3- 7. H. Faeskorn- Woyke, B. Bertelsmeier, P. Bauer: Datenbanksysteme, Theorie und Praxis mit SQL2. Oracle und My. SQL. Pearson- Studium, ISBN 9. J. Praxisorientierte Anleitung – effizienter Einsatz – inklusive SQL- Tuning. Vieweg Verlag, ISBN 3- 5. Can T. Dpunkt Verlag, ISBN 3- 8. Gregor Kuhlmann, Friedrich M. Rowohlt, ISBN 3- 4. Michael J. Hernandez, John L. Viescas: Go To SQL. Addison- Wesley, ISBN 3- 8. X. A. Eickler: Datenbanksysteme – Eine Einf. Oldenbourg, ISBN 3- 4. Marcus Throll, Oliver Bartosch: Einstieg in SQL 2. Galileo Computing, ISBN 9. Diplomica Verlag, ISBN 3- 8. Christian FG Schendera: SQL mit SAS. Band 1: PROC SQL f. Oldenbourg Wissenschaftsverlag, M. Band 2: Fortgeschrittenes PROC SQL. Oldenbourg Wissenschaftsverlag, M. Date with Hugh Darwen: A Guide to the SQL standard: a users guide to the standard database language SQL, 4th ed., Addison Wesley, USA 1. ISBN 9. 78- 0. 20. Diplomica Verlag, 2. ISBN 3- 8. 36. 6- 9. S. Abgerufen am 1. Microsoft Press Shop - Microsoft Press B! Ob auf dem Desktop, dem Tablet oder in der Cloud . Es konzentriert sich auf die richtige Herangehensweise .. Zu viele E- Mails, dr? Das muss nicht sein. Denn das Werkzeug zur Bew. Skype- und Office 3. Anbindung. Der klare Aufbau und das umfassende Themenspektrum .. Dabei konzentriert sich dieses Buch auf die richtige Herangehensweise an die Pr. Wir sind gern f! Wenn Sie weitersurfen, stimmen Sie der Nutzung zu. PC - Skidrow Games - Crackheyi’d just like to name a few games that i’d really like to see uploaded with crack pc versions. Not entirely sure if some are possible but here goes: -Metal Gear Solid (i love all parts!)- Devil may cry 3 or 4- hmm. I noticed the uploaded arcade versions, i grew up playing those and have played like, every MK game that came out except ps. One of my favs back when i had a ps.

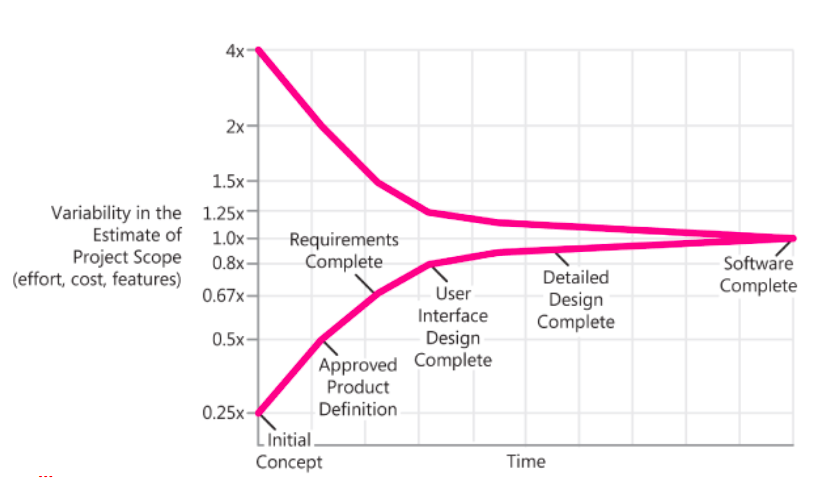

The Protocols For Goys - Yesterday AND Today. History Articles, Jewish Agenda Articles, ObamaNation Articles, Protocols Of The Elders Of Zion Fulfilled, Jews Murdered. Baldur's Gate: Battlefield Vietnam: Baldur's Gate II: Shadows of Amn: Battle Isle: The Andosia War: Baldur's Gate II: Throne of Bhaal: Battle Isle: The Andosia War Demo. From Director Michael Bay, 13 Hours: Secret Soldiers of Benghazi is the gripping true story of six elite ex-military operators assigned to protect the CIA, who fought. Support: Game Problem. Your game works normally, but isn't working with GameRanger?  Software development effort estimation is the process of predicting the most realistic amount of effort (expressed in terms of person-hours or money) required to. In Story Points, It Does Not Matter if your Estimate are Correct or Incorrect as Long as you are Consistent. These 8 Steps will Bring Sanity in your Estimation. Agile Estimation: 8 Steps to Successful Story Point Estimation. In Story sizing, team does a comparative analysis between all of the stories for the project. Let’s look at the typical story sizing steps. For each story to be sized, do the following as a team(Product Owner, Core Scrum team including developers, testers & scrum master). Identify base stories. It is very important to identify one or multiple base or reference story against which you would do relative sizing of the backlog. This story is picked from current product backlog or a different story which we have done earlier. But what is important is the understanding of this sory is same among everyone on the team. Team should be confident of this base story. Talk through the requirements of the story. Product Owner or Proxy PO, will answer questions and provide explanation about what exactly this story entails.

Discuss and jot down things you want to remember when implementing this story. These can be bullet points on the story card or text in the “notes” section of a tool. This is best done by Scrum Master who can add these details as and when discussions are on. Some of these questions team ask themselves when they start sizing. Design: What will we have to learn before we can start work on this story? Coding: How much code will need to be written for this story? Have we written similar code before? Unit Testing: Will any special setup (e. Acceptance Testing: How much work is involved in helping the customer to automate the acceptance tests for this story? Integration Points: Does this story have external dependencies? Expertise: Does anyone of us have done similar story before? Find some point of relative comparison. If this story is about the same amount of work as one you have already sized, give it the same number of points. If it is more difficult, give it a proportionally higher value. If this story is similar to another but less work in some way, give it a lower value. Reach a consensus among entire team present as to the size of the story as per definition of done. Validate that your estimates are internally consistent among stories as you go along. Periodically ensure that all of the 1’s are about the same, all of the 2’s match, etc. Likewise, the team should agree that a four- point story is roughly twice as much work as a two- point story. In story point estimates, it does not matter if your estimates are correct or incorrect as long as you are consistent. Learn more about JIRA Agile in Managing Agile Projects. You will learn about Planning and Estimation of work for an Agile team. How to organize backlogs using ranking. Agile methods have taken software development by storm but have been primarily applied to projects in what is referred to as the "agile sweet spot," which consists of. This is the guide for software developers and testers to understand and start working on the very famous Agile SCRUM methodology for software development and testing. Best-in-Class Systems and Software Project Estimation, Customizable to Any Design Process. Are spreadsheet estimates failing to deliver? Are you struggling to. Effort Estimation For Agile Software Development Projects For Students

We will talk about this and many other aspects of estimation in coming posts. So what is your experience in using this technique till now? Effort Estimation For Agile Software Development Projects IdeasPlease share. Tagged as. Agile Estimation. Planning Poker. Story Points. Software Development Life Cycle (SDLC)Software Development Life Cycle, or Software Development Process, defines the steps/ stages/ phases in the building of software. There are various kinds of software development models like: Waterfall model. Spiral model. Iterative and incremental development (like . It is beyond the scope of this particular article to discuss each model. However, each model comprises of all or some of the following phases/ activities/ tasks. SDLC IN SUMMARYProject Planning. Requirements Development. Estimation. Scheduling. Design. Coding. Test Build/Deployment. Unit Testing. Integration Testing. User Documentation. System Testing. Acceptance Testing. Production Build/Deployment. Release. Maintenance. SDLC IN DETAILProject Planning. Prepare. Review. Rework. Baseline. Revise . No matter what, it is essential that you clearly understand the software development life cycle your project is following. One issue that is widespread in many projects is that software testers are involved much later in the life cycle, due to which they lack visibility and authority (which ultimately compromises software quality). ESET, the developer of NOD32 AntiVirus and Smart Security seems like favor non-English countries in various promotions, especially when giving away free licensed user. Search torrents on dozens of torrent sites and torrent trackers. Unblock torrent sites by proxy. PirateBay proxies, RARBG unblocked and more torrent proxies. The database recognizes 1,746,000 software titles and delivers updates for your software including minor upgrades. Free ESET NOD3. 2 Anti. Virus and Smart Security Valid User Name and Password with Unlimited 3 Months Serial Number « My Digital Life. ESET, the developer of NOD3. Anti. Virus and Smart Security seems like favor non- English countries in various promotions, especially when giving away free licensed user name and password to download and use NOD3. Anti Virus program. There have been plenty of free giveaway of NOD3. Anti Virus in China for NOD3. Club or as part of PPLive Net. TV NOD3. 2 offer. Extra 30% OFF Coupon Code. Extra 15% OFF Coupon Code. Home; Top Stores All Stores; Top Categories All Categories. No-registration upload of files up to 250MB. Not available in some countries. There are many interpretations to the internet for this web marketing or similar terms such as: online marketing, internet marketing, e-marketing and others. Latest Camera Reviews. Canon EOS 200D Review Nikon D7500 Review Nikon Coolpix B700 Review Sony A9 Review Huawei P10 Lite Review. There was also free username and password for ESET NOD3. Smart Security or hack to get super long 1. ESET Smart Security. AVS4YOU Full Installation Package - AVS4YOU Software in 1 Installation Package is the installer for all 18 of AVS's multimedia tools. You can select which you like. Online Product Registration: Thank you for taking the time to register. Your feedback helps us develop products geared to your needs. Now there is one more way to grab a legit and valid username and password for ESET NOD3. Anti. Virus (EAV) and ESET Smart Security (ESS) with 3 months subscription license, giving away by Notebook. Platformu. com. Security products from ESET have been famed with low resource consumption which doesn’t slow down the computer. In fact, it may conserves resources and improves computer speed. For users who are confusing, ESET Smart Security is a comprehensive security solution for home users, which based is on ESET NOD3. Antivirus and protects the system from viruses, worms, spyware, and all Internet threats, beside blockes spam and includes personal firewall. Meanwhile, ESET NOD3.

Antivirus 3. 0 protects users against viruses, trojans and other forms of malware. Both is powered by the Threat. Sense engine with advanced heuristics, which blocks far more unknown threats than the competition. To get the free user ID and password for ESET Smart Security or ESET NOD3. Anti. Virus which valid for 3 months or 9. Turkish website: http: //www. Fill in the data required as shown. All information can be fake, including email (E- posta), notebook trademark (Notebook’unuzun markas. Note that the asterisk fields (Parola) are for password. Then click on Kay! To register the serial key, go to the following ESET activation page to submit the serial number and other informationhttp: //www. Once submitted, a valid username and password for ESET Smart Security or ESET NOD3. Anti. Virus will be displayed on screen.

The same information will be sent to the registered email too. With the private username and password, users can now download the purchased software setup installer from ESET Download Center. The good news is that the username and password works on BOTH ESET NOD3. Antivirus and ESET Smart Security on both 3. So take you pick. Direct Download Links for ESET for Windows XP, 2. Vista. Current Version: 3. ESET NOD3. 2 3. 0 Antivirus: eav. In order to apply more (and potentially unlimited) security key serial number from Notebook. Platformu. com, users have to clear the web browser’s cache, or else it will redirect visitor from the offer page back to Notebook. Platformu. com homepage. The offer has expired. Check out more promotion on free anti- virus and Internet security suite. |

RSS Feed

RSS Feed